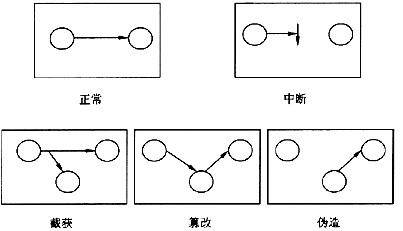

在网络安全中,中断指攻击者破坏网络系统的资源,使之变成无效的或无用的。这是对()

第1题:

A.占用CPU运行时间,使运行效率降低

B.破坏屏幕正常显示,干扰用户操作

C.破坏计算机网络中的资源,使网络系统瘫痪

D.破坏系统设置或对系统加密,使用户系统紊乱

第2题:

攻击者往往是系统漏洞的发现者和使用者。从某种意义上讲,是攻击者使网络系统变得越来越安全。()

第3题:

A、中断

B、截取

C、修改

D、假冒

第4题:

以下关于计算机危害的描述正确的是()

第5题:

网络攻击是网络安全潜在的威胁,有一些攻击者出于兴趣,攻击目的不以破坏数据为目的。通常将这种攻击者称为()。

第6题:

在网络安全中,中断指攻击者破坏网络系统资源,使之变成无效的或无用的。这是对_______。

A.可用性的攻击

B.保密性的攻击

C.完整性的攻击

D.真实性的攻击

第7题:

()是指攻击者在非授权的情况下,使用计算机或网络系统服务,从而使得网络系统提供错误的服务。

第8题:

在网络安全中,中断攻击者通过破坏网络系统的资源来进行攻击,破坏了信息的(36)。窃取是对(37)的攻击。DoS攻击破坏了信息的(38)。

A.可用性

B.保密性

C.完整性

D.真实性

第9题:

计算机网络安全是指保护计算机网络系统中的硬件,()和数据资源

第10题:

()是指存在于网络系统中的、可被攻击者利用从而执行攻击的安全缺陷