网络安全包含了网络信息的可用性、保密性、完整性和真实性。防范Dos攻击是提高可用性的措施,数字签名是保证()的措施。

第1题:

● 网络安全包含了网络信息的可用性、保密性、完整性和真实性。防范 Dos 攻击是提高 (2) 的措施,数字签名是保证 (3) 的措施。

(2)

A. 可用性

B. 保密性

C. 完整性

D. 真实性

(3)

A. 可用性

B. 保密性

C. 完整性

D. 真实性

第2题:

信息网络安全的目标是,保护网络信息的保密性、()、()、不可抵赖性。

A:安全性

B:完整性

C:可用性

D:可靠性

第3题:

此题为判断题(对,错)。

第4题:

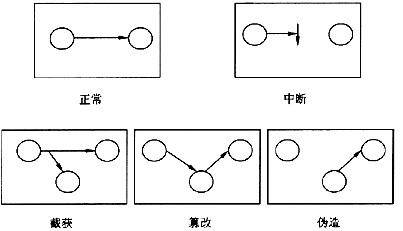

在网络安全中,中断攻击者通过破坏网络系统的资源来进行攻击,破坏了信息的(36)。窃取是对(37)的攻击。DoS攻击破坏了信息的(38)。

A.可用性

B.保密性

C.完整性

D.真实性

第5题:

网络安全包含了网络信息的可用性、保密性、完整性和真实性。防范Dos攻击是提高(2)的措施,数字签名是保证(3)的措施。

A.可用性

B.保密性

C.完整性

D.真实性

第6题:

信息系统安全包含了信息的保密性、数据完整性、可用性、不可抵赖性和真实性等。防范DDoS攻击是提高(4)的措施。

A.不可抵赖性

B.保密性

C.数据完整性

D.可用性

第7题:

在网络安全中,拒绝服务(DoS)攻击破坏了信息的(15)。

A.真实性

B.可用性

C.保密性

D.完整性

第8题:

A、防范对网络的攻击、侵入、干扰、破坏和非法使用

B、防范意外事故

C、保障网络数据的完整性、保密性、可用性的能力

D、防范网络合理性故障

第9题:

网络安全包含了网络信息的可用性、保密性、完整性和网络通信对象的真实性。其中,数字签名是对( )的保护。

A.可用性

B.保密性

C.连通性

D.真实性

第10题:

A.可控性

B.真实性

C.可用性

D.依赖性