RedHat机器cat /etc/sysconfig/iptables*filter:INPUT ACCEPT [10276:1578052]:FORWARD ACCEPT [0:0]:OUTPUT ACCEPT [13784:16761487]-A INPUT -s 10.0.0.0/255.0.0.0 -i eth1 -j DROP-A INPUT -s 172.16.0.0/255.240.0.0 -j DROP-A INPUT -s 192.168.0.0/255.255.0.0 -i eth1 -j DROP #eth1 is interface to internet# anti Sync Flood-A FORWARD -p tcp -m tcp --tcp-flags SYN,RST,ACK SYN -m limit --limit 1/sec -j ACCEPT# anti some port scan-A FORWARD -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK RST -m limit --limit 1/sec -j ACCEPT# anti ping of death-A FORWARD -p icmp -m icmp --icmp-type 8 -m limit --limit 1/sec -j ACCEPTCOMMIT chkconfig iptables on以后每次启动iptables就会自动读取配置文件(/etc/sysconfig/iptables)自动启动或者是/etc/rc.d/init.d/iptables start手工启动/etc/rc.d/init.d/iptables stop手工停止在LINUX下架设防火墙linuxbird 随着Internet的普及,人们的日常工作与之的关系也越来紧密,因而越来越多的单位为员工开设了Internet的代理上网服务。但当一个企业的内部网络接上Internet之后,企业的内部资源就象待卖的羔羊一样,面临任人宰割的危险,因而系统的安全除了考虑计算机病毒、系统的健壮性等内部原因之外,更主要的是防止非法用户通过Internet的入侵。而目前防止的措施主要是靠防火墙的技术完成。 一、什么是防火墙 防火墙(firewall)是指一个由软件或和硬件设备组合而成,处于企业或网络群体计算机与外界通道(Internet)之间,限制外界用户对内部网络访问及管理内部用户访问外界网络的权限。主要是控制对受保护的网络(即网点)的往返访问,逼使各连接点的通过能得到检查和评估。 从诞生到现在,防火墙已经历了四个发展阶段:基于路由器的防火墙、用户化的防火墙工具套、建立在通用操作系统上的防火墙、具有安全操作系统的防火墙。目前防火墙供应商提供的大部分都是具有安全操作系统的软硬件结合的防火墙,象NETEYE、NETSCREEN、TALENTIT等。在LINUX操作系统上的防火墙软件也很多,除了下面要专门介绍的IPCHAINS外,还有很多,如:Sinus Firewall、Jfwadmin等。 目前的防火墙从结构上讲,可分为两种: 1) 代理主机结构 内部网络<----->代理网关(Proxy Gateway)<----->Internet 2) 路由器加过滤器结构 内部网络<----->过滤器(Filter)<---->路由器(Router)<---->Internet 二、用IPCHAINS构建局域网防火墙的原理 其实从本质上讲,用IPCHAINS构建局域网防火墙也是一种C/S模式的交互式的应用。一般服务器提供某特定功能的服务总是由特定的后台程序提供的。在TCP/IP网络中,常常把这个特定的服务绑定到特定的TCP或UDP端口。之后,该后台程序就不断地监听(listen)该端口,一旦接收到符合条件的客户端请求,该服务进行TCP握手后就同客户端建立一个连接,响应客户请求。与此同时,再产生一个该绑定的拷贝,继续监听客户端的请求。 IPCHAINS就是这样的一个SERVER。对内部网通往Intenet的请求,或从外部通往内部网的请求,都进行监听、检查、评估、转发、拒绝等动作。 常用的服务、协议与默认端口。 服务类型 协议 端口 WWW TCP/UDP 80 TELNET ICMP SMTP POP3 FTP DNS 三、用IPCHAINS作防火墙的步骤 1.安装 IPCHAINS现在的版本已经发展到1.3.9。一般在安装LINUX时都会安装上,如果没有的话可以到

www.linux.org下载。下面笔者一TLC4.0为例安装IPCHAINS。由于它需IP-MASQ的支持,所以确定已安装了IP-MASQ模块。 在TLC4.0中,把该光盘放入光驱中, #turbopkg 并选择ipchains,然后按OK就自动自动安装了。 如果你是下载ipchains安装包的话: 1)如果是rpm包: #rpm –ivh *.rpm 2)如果是.tar.gz包 #tar xvfz *.tar.gz(先把包解开) 再到解开目录 #./configure #make #make install 这样就安装成功了。 2.启用ipchains 手工修改 /proc/sys/net/ipv4/ipforward文件,将其内容置为1。 在/etc/rc.d/目录下用touch命令建立rc.ipfwadm文件 在/etc/rc.d/目录下的rc.local文件中加上下面这段代码: if [ -f /etc/rc.d/rc.ipfwadm ]; then /etc/rc.d/rc.ipfwadm; fi; 以后所有的ipchains的配置命令都将在rc.ipfwadm文件里修改。 3.配置ipchains(基本应用) ipchains对机器的管理是通过对机器的ip地址作为标志的,因而首先得确保你的局域网的机器的ip地址已经配分配好,并且你对之相当熟悉。 Ipchains的配置规则一般是围绕着input、output、ipforward这三个规则进行的,其中input是指对内连接请求的过滤规则,output是指对外连接请求的过滤规则,ipforward是指对内部与外部通讯包的转发。Ipchains的命令格式一般是: ipchains [ADC] ipchains规则 [ipchains 选项]。 有关命令的详细用法请参考有关HOWTO文档。 现在我们假设企业的内部网网段为192.168.1.0~192.168.1.255.其中防火墙的主机的IP地址为:192.168.1.1,假设目前防火墙是进行代理上网,拒绝所有的外部telnet。对内部用户访问外部站点进行限制、并授予一些机器特权可任意访问外部机器、拒绝内部某些机器访问Internet等。网段示意图为: +--------------+ | 内部网段 | 192.168.1.1 ISDN、PSDN | +------------|firewall|<===============>Internet | 192.168.1.0 | +--------+ +-------------- + 配置ipchains防火墙规则一般有两种方式: 1) 首先允许所有的包,然后在禁止有危险的包通过防火墙; 2) 首先禁止所有的包,然后再根据所需要的服务允许特定的包通过防火墙。 相比较而言,第二种方式的做法更为安全。 下面是我的rc.ipfwadm的文件内容: /sbin/depmod –a /*自动加载所需模块,如果觉得这样有危险,需手动指定安装模块,可以如下面这一小段就是手动指定加载模块*/ #/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_ftp /*加载ip伪装的ftp模块*/ #/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_irc /*加载ip伪装的irc模块*/ #/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_raudio #/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_user #/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_autofw /sbin/modprobe -a -t /lib/modules/2.2.10/ipv4/ip_masq* /*自动加载ip伪装的相关模块*/ ipchains –F /*刷新所有的ipchains规则*/ ipchains -P forward DENY /*拒绝转发所有的ip包*/ /*下面允许特定的包通过*/ /*开设权限比较高的主机*/ ipchains -A forward -s 192.168.1.10/32 -j MASQ /*允许内部的192.168.1.10主机不受限制访问。比如总经理*/ ipchains -A forward -s 192.168.1.12/32 -j MASQ /*允许内部的192.168.1.12主机不受限制访问。比如系统管理员,在依次添加*/ ipchains -A forward -s 192.168.1.41/32 -j MASQ /*for example linuxbird的主机地址:192.168.1.41*/ /*某些机器,因需要不能对外连接*/ ipchains -A forward -s 192.168.1.3/32 -j DENY /*此机器为内部文档专用机,不能访问外部*/ /*设置内部普通用户能访问的站点*/ ipchains -A forward -d 202.101.98.55/32 -j MASQ # FJ-DNS ipchains -A forward -d 202.101.0.133/32 -j MASQ # FJ-DNS /*这是上网的DNS服务器,本人用的是福州电信局的DNS*/ /*以下是普通用户能访问的站点,根据需要可以对其增删改*/ ipchains -A forward -d 202.101.98.50/32 -j MASQ /* public.fz.fj.cn*/ ipchains -A forward -d 202.101.98.60/32 -j MASQ /* pub5.fz.fj.cn*/ ipchains -A forward -d 202.96.44.14/24 -j MASQ /*freemail.263.net*/ ipchains -A forward -d 202.99.11.120/32 -j MASQ /*

www.linuxaid.com.cn*/ ipchains -A forward -d 205.227.44.44/24 -j MASQ /*

www.oracle.com*/ ipchains -A forward -d 205.227.44.46/32 -j MASQ /* lliance.oracle.com*/ #ipchains -A forward -d 205.227.44.237/32 -j MASQ /* support.oracle.com*/ ipchains -A forward -d 209.246.5.38/24 -j MASQ /* technet.oracle.com*/ ipchains -A forward -d 137.69.200.8/32 -j MASQ /*

www.legato.com*/ ipchains -A forward -d 202.96.125.102/32 -j MASQ /*

www.188.net*/ ipchains -A forward -d 207.105.83.51/32 -j MASQ /*

www.borland.com*/ ipchains -A forward -d 207.46.131.30/24 -j MASQ /*

www.microsoft.com*/ ipchains -A forward -d 207.46.130.30/24 -j MASQ /*

www.microsoft.com*/ ipchains -A forward -d 204.146.81.99/32 -j MASQ /*

www.ibm.com*/ ipchains -A forward -d 202.102.24.74/24 -j MASQ /*

www.lodesoft.com*/ ipchains -A forward -d 210.77.34.109/32 -j MASQ /*

www.csdn.net*/ ipchains -A forward -d 192.138.151.66/32 -j MASQ /*

www.sybase.com*/ ipchains -A forward -d 202.102.26.1/32 -j MASQ /*

www.nari-china.com*/ ipchains -A forward -d 202.102.26.51/32 -j MASQ /*

www.aeps-info.com*/ ipchains -A forward -d 202.106.185.2/32 -j MASQ /*

www.sohu.com */ ……

RedHat机器

cat /etc/sysconfig/iptables

*filter

:INPUT ACCEPT [10276:1578052]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [13784:16761487]

-A INPUT -s 10.0.0.0/255.0.0.0 -i eth1 -j DROP

-A INPUT -s 172.16.0.0/255.240.0.0 -j DROP

-A INPUT -s 192.168.0.0/255.255.0.0 -i eth1 -j DROP #eth1 is interface to internet

# anti Sync Flood

-A FORWARD -p tcp -m tcp --tcp-flags SYN,RST,ACK SYN -m limit --limit 1/sec -j ACCEPT

# anti some port scan

-A FORWARD -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK RST -m limit --limit 1/sec -j ACCEPT

# anti ping of death

-A FORWARD -p icmp -m icmp --icmp-type 8 -m limit --limit 1/sec -j ACCEPT

COMMIT

chkconfig iptables on

以后每次启动iptables就会自动读取配置文件(/etc/sysconfig/iptables)

自动启动

或者是/etc/rc.d/init.d/iptables start手工启动

/etc/rc.d/init.d/iptables stop手工停止

在LINUX下架设防火墙

linuxbird

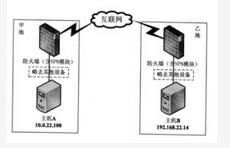

随着Internet的普及,人们的日常工作与之的关系也越来紧密,因而越来越多的单位为员工开设了Internet的代理上网服务。但当一个企业的内部网络接上Internet之后,企业的内部资源就象待卖的羔羊一样,面临任人宰割的危险,因而系统的安全除了考虑计算机病毒、系统的健壮性等内部原因之外,更主要的是防止非法用户通过Internet的入侵。而目前防止的措施主要是靠防火墙的技术完成。

一、什么是防火墙

防火墙(firewall)是指一个由软件或和硬件设备组合而成,处于企业或网络群体计算机与外界通道(Internet)之间,限制外界用户对内部网络访问及管理内部用户访问外界网络的权限。主要是控制对受保护的网络(即网点)的往返访问,逼使各连接点的通过能得到检查和评估。

从诞生到现在,防火墙已经历了四个发展阶段:基于路由器的防火墙、用户化的防火墙工具套、建立在通用操作系统上的防火墙、具有安全操作系统的防火墙。目前防火墙供应商提供的大部分都是具有安全操作系统的软硬件结合的防火墙,象NETEYE、NETSCREEN、TALENTIT等。在LINUX操作系统上的防火墙软件也很多,除了下面要专门介绍的IPCHAINS外,还有很多,如:Sinus Firewall、Jfwadmin等。

目前的防火墙从结构上讲,可分为两种:

1) 代理主机结构

内部网络<----->代理网关(Proxy Gateway)<----->Internet

2) 路由器加过滤器结构

内部网络<----->过滤器(Filter)<---->路由器(Router)<---->Internet

二、用IPCHAINS构建局域网防火墙的原理

其实从本质上讲,用IPCHAINS构建局域网防火墙也是一种C/S模式的交互式的应用。一般服务器提供某特定功能的服务总是由特定的后台程序提供的。在TCP/IP网络中,常常把这个特定的服务绑定到特定的TCP或UDP端口。之后,该后台程序就不断地监听(listen)该端口,一旦接收到符合条件的客户端请求,该服务进行TCP握手后就同客户端建立一个连接,响应客户请求。与此同时,再产生一个该绑定的拷贝,继续监听客户端的请求。

IPCHAINS就是这样的一个SERVER。对内部网通往Intenet的请求,或从外部通往内部网的请求,都进行监听、检查、评估、转发、拒绝等动作。

常用的服务、协议与默认端口。

服务类型 协议 端口

WWW TCP/UDP 80

TELNET

ICMP

SMTP

POP3

FTP

DNS

三、用IPCHAINS作防火墙的步骤

1.安装

IPCHAINS现在的版本已经发展到1.3.9。一般在安装LINUX时都会安装上,如果没有的话可以到

www.linux.org下载。下面笔者一TLC4.0为例安装IPCHAINS。由于它需IP-MASQ的支持,所以确定已安装了IP-MASQ模块。

在TLC4.0中,把该光盘放入光驱中,

#turbopkg

并选择ipchains,然后按OK就自动自动安装了。

如果你是下载ipchains安装包的话:

1)如果是rpm包:

#rpm –ivh *.rpm

2)如果是.tar.gz包

#tar xvfz *.tar.gz(先把包解开)

再到解开目录

#./configure

#make

#make install

这样就安装成功了。

2.启用ipchains

手工修改 /proc/sys/net/ipv4/ipforward文件,将其内容置为1。

在/etc/rc.d/目录下用touch命令建立rc.ipfwadm文件

在/etc/rc.d/目录下的rc.local文件中加上下面这段代码:

if [ -f /etc/rc.d/rc.ipfwadm ]; then /etc/rc.d/rc.ipfwadm; fi;

以后所有的ipchains的配置命令都将在rc.ipfwadm文件里修改。

3.配置ipchains(基本应用)

ipchains对机器的管理是通过对机器的ip地址作为标志的,因而首先得确保你的局域网的机器的ip地址已经配分配好,并且你对之相当熟悉。

Ipchains的配置规则一般是围绕着input、output、ipforward这三个规则进行的,其中input是指对内连接请求的过滤规则,output是指对外连接请求的过滤规则,ipforward是指对内部与外部通讯包的转发。Ipchains的命令格式一般是:

ipchains [ADC] ipchains规则 [ipchains 选项]。

有关命令的详细用法请参考有关HOWTO文档。

现在我们假设企业的内部网网段为192.168.1.0~192.168.1.255.其中防火墙的主机的IP地址为:192.168.1.1,假设目前防火墙是进行代理上网,拒绝所有的外部telnet。对内部用户访问外部站点进行限制、并授予一些机器特权可任意访问外部机器、拒绝内部某些机器访问Internet等。网段示意图为:

+--------------+

| 内部网段 | 192.168.1.1 ISDN、PSDN

| +------------|firewall|<===============>Internet

| 192.168.1.0 | +--------+

+-------------- +

配置ipchains防火墙规则一般有两种方式:

1) 首先允许所有的包,然后在禁止有危险的包通过防火墙;

2) 首先禁止所有的包,然后再根据所需要的服务允许特定的包通过防火墙。

相比较而言,第二种方式的做法更为安全。

下面是我的rc.ipfwadm的文件内容:

/sbin/depmod –a

/*自动加载所需模块,如果觉得这样有危险,需手动指定安装模块,可以如下面这一小段就是手动指定加载模块*/

#/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_ftp

/*加载ip伪装的ftp模块*/

#/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_irc

/*加载ip伪装的irc模块*/

#/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_raudio

#/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_user

#/sbin/modprobe /lib/modules/2.2.10/ipv4/ip_masq_autofw

/sbin/modprobe -a -t /lib/modules/2.2.10/ipv4/ip_masq*

/*自动加载ip伪装的相关模块*/

ipchains –F

/*刷新所有的ipchains规则*/

ipchains -P forward DENY

/*拒绝转发所有的ip包*/

/*下面允许特定的包通过*/

/*开设权限比较高的主机*/

ipchains -A forward -s 192.168.1.10/32 -j MASQ

/*允许内部的192.168.1.10主机不受限制访问。比如总经理*/

ipchains -A forward -s 192.168.1.12/32 -j MASQ

/*允许内部的192.168.1.12主机不受限制访问。比如系统管理员,在依次添加*/

ipchains -A forward -s 192.168.1.41/32 -j MASQ

/*for example linuxbird的主机地址:192.168.1.41*/

/*某些机器,因需要不能对外连接*/

ipchains -A forward -s 192.168.1.3/32 -j DENY

/*此机器为内部文档专用机,不能访问外部*/

/*设置内部普通用户能访问的站点*/

ipchains -A forward -d 202.101.98.55/32 -j MASQ # FJ-DNS

ipchains -A forward -d 202.101.0.133/32 -j MASQ # FJ-DNS

/*这是上网的DNS服务器,本人用的是福州电信局的DNS*/

/*以下是普通用户能访问的站点,根据需要可以对其增删改*/

ipchains -A forward -d 202.101.98.50/32 -j MASQ

/* public.fz.fj.cn*/

ipchains -A forward -d 202.101.98.60/32 -j MASQ

/* pub5.fz.fj.cn*/

ipchains -A forward -d 202.96.44.14/24 -j MASQ

/*freemail.263.net*/

ipchains -A forward -d 202.99.11.120/32 -j MASQ

/*

www.linuxaid.com.cn*/

ipchains -A forward -d 205.227.44.44/24 -j MASQ

/*

www.oracle.com*/

ipchains -A forward -d 205.227.44.46/32 -j MASQ

/* lliance.oracle.com*/

#ipchains -A forward -d 205.227.44.237/32 -j MASQ

/* support.oracle.com*/

ipchains -A forward -d 209.246.5.38/24 -j MASQ

/* technet.oracle.com*/

ipchains -A forward -d 137.69.200.8/32 -j MASQ

/*

www.legato.com*/

ipchains -A forward -d 202.96.125.102/32 -j MASQ

/*

www.188.net*/

ipchains -A forward -d 207.105.83.51/32 -j MASQ

/*

www.borland.com*/

ipchains -A forward -d 207.46.131.30/24 -j MASQ

/*

www.microsoft.com*/

ipchains -A forward -d 207.46.130.30/24 -j MASQ

/*

www.microsoft.com*/

ipchains -A forward -d 204.146.81.99/32 -j MASQ

/*

www.ibm.com*/

ipchains -A forward -d 202.102.24.74/24 -j MASQ

/*

www.lodesoft.com*/

ipchains -A forward -d 210.77.34.109/32 -j MASQ

/*

www.csdn.net*/

ipchains -A forward -d 192.138.151.66/32 -j MASQ

/*

www.sybase.com*/

ipchains -A forward -d 202.102.26.1/32 -j MASQ

/*

www.nari-china.com*/

ipchains -A forward -d 202.102.26.51/32 -j MASQ

/*

www.aeps-info.com*/

ipchains -A forward -d 202.106.185.2/32 -j MASQ

/*

www.sohu.com */