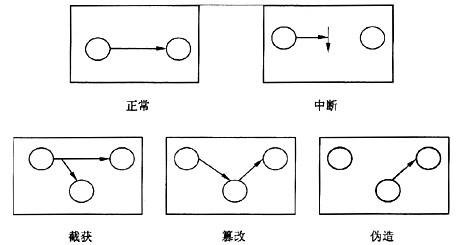

可用性

保密性

完整性

真实性

第1题:

A、可控性

B、可用性

C、完整性

D、保密性

第2题:

关于DDoS技术,下列哪一项描述是错误的()。

A.一些DDoS攻击是利用系统的漏洞进行攻击的

B.黑客攻击前对目标网络进行扫描是发功DDoS攻击的一项主要攻击信息来源

C.对入侵检测系统检测到的信息进行统计分析有利于检测到未知的黑客入侵和更为复杂的DDoS攻击入侵

D.DDoS攻击不对系统或网络造成任何影响

第3题:

窃取是对(31)的攻击。DDoS攻击破坏了(32)。

A.可用性

B.保密性

C.完整性

D.真实性

第4题:

第5题:

A、DDoS攻击于DoS攻击毫无关系

B、DDoS的中文名为扩充式拒绝服务

C、DDoS攻击俗称洪水攻击

D、DDoS攻击采用一对一的攻击方式

第6题:

A、传输层DDoS攻击

B、Web应用DDoS攻击

C、DNSDDoS攻击

D、连接型DDoS攻击

第7题:

抗DDoS防护设备提供的基本安全防护功能不包括()。

A.对主机系统漏洞的补丁升级

B.检测DDoS攻击

C.DDoS攻击警告

D.DDoS攻击防护

第8题:

A.可用性

B.保密性

C.完整性

D.真实性

第9题:

A.DoS是单用户操作系统,DDoS是多用户的操作系统

B.DoS属于带宽攻击,DDoS属于连通性攻击

C.DoS属于病毒,DDoS不属于病毒

D.DoS攻击利用一台计算机进行攻击,DDoS利用多台计算机进行攻击

第10题: