第1题:

A.目录遍历扫描

B.TCP SYN扫描

C.TCP connect扫描

D.UDP port扫描

第2题:

A.端口扫描

B.高级端口扫描

C.安全漏洞扫描

D.操作系统类型探测

第3题:

NMAP是(单选)

A.防范工具

B.扫描工具

C.网络协议

第4题:

A.-sU

B.-sP

C.-sS

D.-sA

第5题:

A.nmap -ss -o target.test.com/24

B.nmap -sU -O target.test.com/24

C.nmap -sS -O target.test.com/24

D.nmap -iR -O target.test.com/24

第6题:

A.SYN->SYN+ACK->ACK->ACK+FIN

B.SYN->SYN+ACK->RST

C.SYN->ACK+RST

D.SYN->SYN+ACK->ACK+FIN

第7题:

A.Paranoid

B.Sneaky

C.Polite

D.Aggressive

第8题:

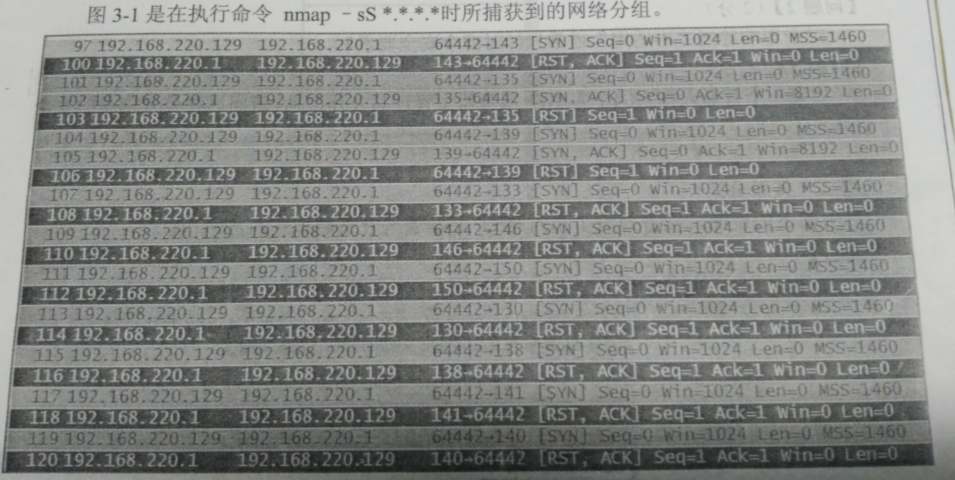

阅读下列说明,回答问题 1 至问题 7,将解答写在答题纸的对应栏内。 【说明】 扫描技术是网络攻防的一种重要手段,在攻和防当中都有其重要意义。nmap 是一个 开放源码的网络扫描工具,可以查看网络系统中有哪些主机在运行以及哪些服务是开放 的。 namp 工具的命令选项: sS 用于实现 SYN 扫描,该扫描类型是通过观察开放端口和关闭端口对探测分组的响应来实现端口扫描的。 请根据图 3-1 回答下列问题

请根据图 3-1 回答下列问题

【问题1】 (2分) 此次扫描的目标主机的IP地址是多少? 【问题2】(2 分) SYN 扫描采用的传输层协议名字是什么? 【问题 3】 (2分) SYN 的含义是什么? 【问题 4】 (4分) 目标主机开放了哪几个端口?简要说明判断依据。 【问题 5】(3分) 每次扫描有没有完成完整的三次握手?这样做的目的是什么? 【问题 6】(5分) 补全表 3-1 所示的防火墙过滤器规则的空(1) - (5),达到防火墙禁止此类扫描流量进入和处出网络 ,同时又能允许网内用户访问外部网页服务器的目的。 表 3-1 防火墙过滤器规则表 规则号 协议 源地址 目的地址 源端口 目的端口 ACK 动作 1 TCP * 192.168.220.1/24 * * (4) 拒绝 2 TCP 192.168.220.1/24 * > 1024 (3) * 允许 3 (1) 192.168.220.1/24 * > 1024 53 * 允许 4 UDP * 192.168.220.1/24 53 > 1024 (5) 允许 5 (2) * * * * * 拒绝 【问题 7】 (2 分) 简要说明为什么防火墙需要在迸出两个方向上对据数据包进行过滤。

第9题:

A.-sS-sX-sN

B.-sF-sX-sP

C.-sF-sX-sN

D.-sO-sX-sN

第10题: